- Entrou

- Out 19, 2012

- Mensagens

- 3,225

- Gostos Recebidos

- 0

Wireless “sem colisões”

Em conversa num outro dia com uns colegas eles referiam-me que tinham 3 pontos de acessos wireless numa determinada área só que a rede estava lenta e tinha algumas falhas. Bem comecei por lhes perguntar, então que canais usam? Ao que me referiram canal 6 em todos… e o problema começa por aqui.

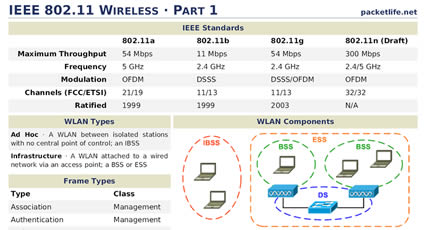

Já falamos sobre algumas normas da wireless wireless, mais concretamente 802.11a, 802.11b e 802.11g. Considerando a norma 802.11b que nos permite 11Mb e que opera na frequência dos 2,4 a 2,4835 Ghz e que usa DSSS como modulação de sinal.O DSSS divide a gama de frequência em 14 canais de 22 MHz.

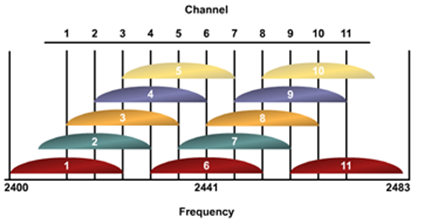

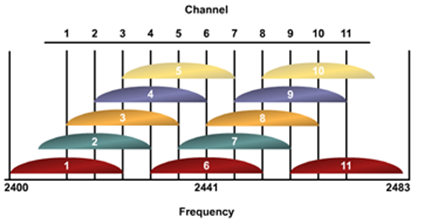

Dependendo da localização geográfica, o número de canais utilizáveis varia. Por exemplo nos EUA, o número de canais é de 11 enquanto na Europa, com excepção para a França (que apenas usa 4 canais), o número de canais é de 13, e no Japão usam-se os 14 canais.

imageDe acordo com a frequência central e largura dos canais, existem 3 canais RF que não sofrem sobreposição dos canais adjacentes (1, 6 e 11), o que permitiria o uso de 3 pontos de acesso (cada um operando em um canal) dentro da mesma área física.

Ora este era o problema que os meus colegas estavam a ter. Tinham os 3 AP’s a operar na mesma frequência pois estavam a usar nos 3 o mesmo canal o que degradava o sinal wifi.

pplware

Em conversa num outro dia com uns colegas eles referiam-me que tinham 3 pontos de acessos wireless numa determinada área só que a rede estava lenta e tinha algumas falhas. Bem comecei por lhes perguntar, então que canais usam? Ao que me referiram canal 6 em todos… e o problema começa por aqui.

Já falamos sobre algumas normas da wireless wireless, mais concretamente 802.11a, 802.11b e 802.11g. Considerando a norma 802.11b que nos permite 11Mb e que opera na frequência dos 2,4 a 2,4835 Ghz e que usa DSSS como modulação de sinal.O DSSS divide a gama de frequência em 14 canais de 22 MHz.

Dependendo da localização geográfica, o número de canais utilizáveis varia. Por exemplo nos EUA, o número de canais é de 11 enquanto na Europa, com excepção para a França (que apenas usa 4 canais), o número de canais é de 13, e no Japão usam-se os 14 canais.

imageDe acordo com a frequência central e largura dos canais, existem 3 canais RF que não sofrem sobreposição dos canais adjacentes (1, 6 e 11), o que permitiria o uso de 3 pontos de acesso (cada um operando em um canal) dentro da mesma área física.

Ora este era o problema que os meus colegas estavam a ter. Tinham os 3 AP’s a operar na mesma frequência pois estavam a usar nos 3 o mesmo canal o que degradava o sinal wifi.

pplware